行业新闻

攻击者劫持英国NHS电子邮件帐户以窃取Microsoft登录信息

- 2022年5月6日

- 作者: 安鸾网络

- 分类目录 新闻资讯

据调查,在近半年的时间里,英国国家卫生系统(NHS)的100多名员工的工作电子邮件帐户被多次用于网络钓鱼活动,其中一些活动旨在窃取Microsoft登录信息。在劫持合法的NHS电子邮件帐户后,这些攻击者于去年10月开始使用它们,并至少在今年4月之前将其继续用于网络钓鱼活动。据电子邮件安全INKY的研究人员称,已经从英格兰和苏格兰员工的NHS电子邮件帐户发送出1000多条网络钓鱼邮件。

研究人员跟踪了来自NHS的两个IP地址的欺诈性消息,这些IP地址来自139名NHS员工的电子邮件帐户。INKY在其客户中检测到来自这两个地址的1,157封欺诈性电子邮件。随后NHS也确认这两个地址是用于管理大量账户的邮件系统。

在大多数情况下,网络钓鱼邮件带有虚假链接,根据邮件提示需要点击链接才能执行下一步操作,而虚假链接则会跳转到要求填写Microsoft凭据的钓鱼网站上面。为了使电子邮件更加可信,攻击者在邮件底部添加了NHS保密免责声明。

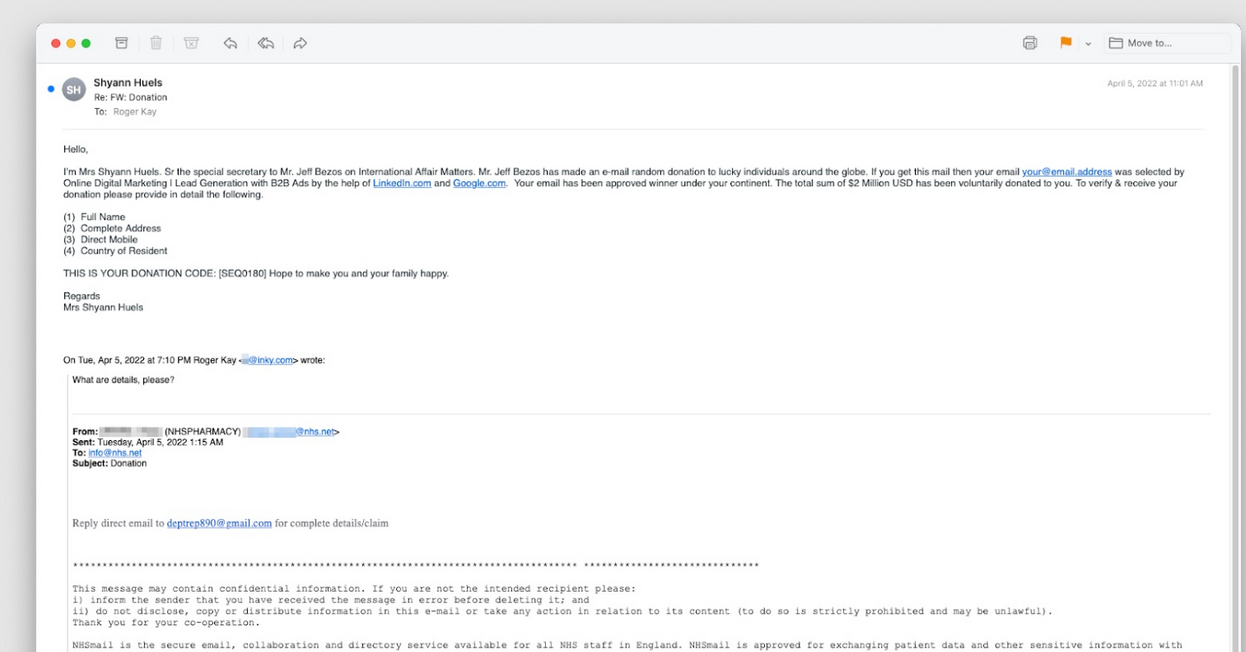

在INKY研究人员收集的其他样本中,网络钓鱼邮件通过添加公司徽标来冒充Adobe和Microsoft等品牌。并且钓鱼活动的范围很广泛,除了试图窃取凭证之外,还有一些预付费用的情况,比如攻击者告知接受者有200万美元的巨额捐款。当然,接收资金需要潜在受害者以个人详细信息(例如全名和地址、手机号码)的形式支付费用。

甚至还有人使用了Shyann Huels 的名字并假装自己是“杰夫·贝索斯先生的国际事务特别秘书”。

上图中的相同名称和消息已在4月初的诈骗中出现,该操作背后的个人拥有一个加密货币钱包地址,该地址收到了大约4.5个比特币,目前价值约 171,000 美元。

自从发现网络钓鱼活动以来,INKY一直与NHS保持联系。这家英国机构在4月中旬之后通过从本地 Microsoft Exchange 部署切换到云服务来解决风险。这一举措确实起到了不错的效果,虽然INKY客户继续收到欺诈信息,但数量要少得多。这是由于NHS为该国数以万计依赖各种技术解决方案的组织(例如医院、诊所、供应商、医生办公室)提供了基础设施。INKY的安全战略副总裁Roger Kay强调说,这些活动不是入侵 NHS电子邮件服务器的结果,而是单独劫持了帐户。